CCIE Security – VPN 理论

最近在准备DE的东西,里面涉及很多安全的知识,正好看看安全,下面是VPN理论部分,看视频简单概括总结,随时更改,首先看看安全的定义:

1.私密性:也就是加密

2.完整性:没有被篡改

3.源认证:确定是源发的

4.不可否认性:发完后不能否认发送了信息

私密性

加密可以分为两大类

1. 对称密钥算法

使用相同的密钥和算法进行加解密

常见对称算法:DES,3DES,AES

优点:速度快,安全,紧凑

缺点:明文传送密钥

2. 非对称密钥算法

其中1把用于加密,称为私钥;另一把用于解密,称为公钥

常见非对称算法:RSA,DH (Diffie-Hellman,IPSEC VPN使用的非对称密钥算法)

优点:私钥自己保留,公钥可以给任何人,发送者可以利用公钥把信息加密,中间经过公网,即使被中间人攻击并被劫持,没有私钥不能解开。

缺点:非常非常慢,密文会变长,常加密bit级的

总结:

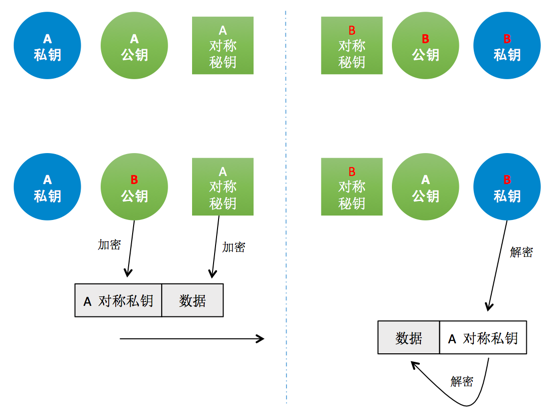

如果能把两种加密算法的优缺点结合下就更好了,所以常用下面方法运用两种密钥算法:

发送者用接收者的对称秘钥加密真实数据,再用接收者的公钥加密对称秘钥;这样接收者收到后可以用自己的私钥解密,找到对称秘钥,然后拿对称秘钥对数据解密。这样就保证了安全性。

真实应用,如https和加密软件都是利用这个套路,下面是图示,更好理解:

完整性

散列函数,就是HASH算法

数字签名:数据完整性和不可否认性

私钥加密,公钥解密这个过程叫数字签名(验证摘要),只有发起者才能拥有私钥,所以数字签名确保源是唯一并且不可否定性。

数字证书:只解决这个公钥的持有者到底是谁,里面含有持有者的相关信息

总结

要完全实现安全的4要素,接收者会收到3样:

1. 加密后的资料

2. 数字签名

3. 数字证书

数字签名可单独使用,但是数字证书必须和数字签名一起使用