GRE Tunnel 简单分析

10 6 月, 2010,由 frank撰写

最近接触了些GRE的问题。

开始弄比较晕,后来经过测试才发现原来是这么简单~呵呵

这篇日志主要记录了一些GRE的基本含义,后续我会试着IPsec和MPLS与GRE的结合。

拓扑:

R1-------R2------R3 | | lo0 lo0 1.1.1.1 3.3.3.3

配置:

R1:

interface Tunnel1 ip address 192.168.13.1 255.255.255.0 !---这个地址是必须配置的,如果不配,tunnel1不会在路由表中出现,这样就没法连接GRE的内容 !---另外如果需要把很多网段指向Tunnel,用静态路由显然不明智,此时这个地址就起到作用了 !---其实可以把tunnel看成路由器,tunnel间的网络看成一条虚拟链路 tunnel source Serial1/0 !---这个地址要求全局可达,一般跟destination对应 tunnel destination 23.1.1.3 !---这个地址必须要求全局可达,因为在GRE包传送时,他起到了路由的作用 ! interface Loopback0 ip address 1.1.1.1 255.255.255.0 ! interface Serial1/0 ip address 12.1.1.1 255.255.255.0 serial restart-delay 0 ! router ospf 1 router-id 1.1.1.1 log-adjacency-changes network 12.1.1.0 0.0.0.255 area 0 ! ip classless ip route 3.3.3.0 255.255.255.0 Tunnel1

R2:

interface Serial1/0 ip address 12.1.1.2 255.255.255.0 serial restart-delay 0 ! interface Serial1/1 ip address 23.1.1.2 255.255.255.0 serial restart-delay 0 ! router ospf 1 router-id 2.2.2.2 log-adjacency-changes network 12.1.1.0 0.0.0.255 area 0 network 23.1.1.0 0.0.0.255 area 0

R3:

interface Tunnel1 ip address 192.168.13.3 255.255.255.0 tunnel source Serial1/1 tunnel destination 12.1.1.1 ! interface Loopback0 ip address 3.3.3.3 255.255.255.0 ! interface Serial1/1 ip address 23.1.1.3 255.255.255.0 serial restart-delay 0 ! router ospf 1 router-id 3.3.3.3 log-adjacency-changes network 23.1.1.0 0.0.0.255 area 0 ! ip classless ip route 1.1.1.0 255.255.255.0 Tunnel1

分析

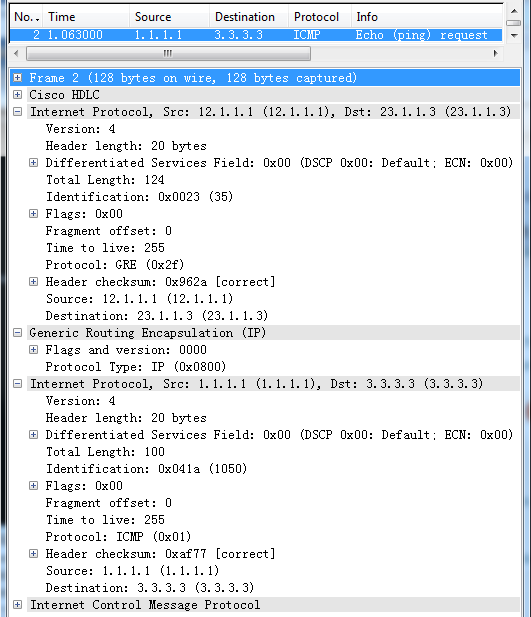

下面是在R2上抓的包:

可以看到wireshark上已经把GRE里面真实的数据包显示出来了(-_-!…)

也许wireshark觉得这么分析比较简单,有兴趣的可以用omnipeek和sniffer看下抓下来的包